Allgegenwärtige Computer wie Smartphones und intelligente Uhren ermöglichen den Zugriff auf sensible Informationen jederzeit und überall. Zu diesen Informationen gehören persönliche Informationen auf den Geräten selbst (persönliche Bilder, Tracking-Daten usw.), aber auch Informationen, die in der Cloud gespeichert sind. Die ständig wachsende Zahl von Technologien schafft Chancen und Herausforderungen: Persönliche und insbesondere tragbare Geräte ermöglichen es, Daten in neuen Zusammenhängen zu sammeln und darauf zuzugreifen und dem Nutzer so wertvolle, kontextbezogene Informationsdienste über sein Wohlbefinden anzubieten. Im Gegensatz dazu ermöglichen neue Sensortechnologien, wie beispielsweise Eyetracker und Wärmebildkameras, auch neuartige Formen des Angriffs auf Authentifizierungsmechanismen, die zum Schutz solcher Daten dienen.

Gleichzeitig verändert sich die Art und Weise, wie wir mit Computern interagieren kontinuierlich. Vor der Verbreitung des PC und des Internet wurden nur wenige Geräte (z.B. der Arbeitsplatz des Benutzers) durch Authentifizierungsmechanismen auf Basis von Login und Passwort geschützt. Auf diese Geräte griff der Benutzer einige wenige Male täglich (morgens, nach dem Mittagessen, nach der Kaffeepause) zu. Heute hat sich die Art und Weise, wie wir mit neuen Technologien umgehen, nachhaltig verändert. Heute verfügen Benutzer über ca. 100 Online-Konten und schützen diese mit durchschnittlich 20 unterschiedlichen Passwörtern. Betrachtet man nur das Smartphone, authentifizieren sich die Benutzer mehr als 200 Mal pro Tag. Dies erfordert ein grundlegendes Umdenken, wie wir Sicherheit im Allgemeinen und die Authentifizierung im Besonderen gestalten sollten. Auf der einen Seite besteht die Notwendigkeit, Mechanismen zu entwickeln, die sich besser mit den täglichen Aktivitäten des Benutzers verbinden (Usability). Auf der anderen Seite müssen die Authentifizierungsmechanismen in der Lage sein, mit den Bedrohungen umzugehen, die sich aus dem Aufkommen neuer Sensortechnologien (Sicherheit) ergeben.

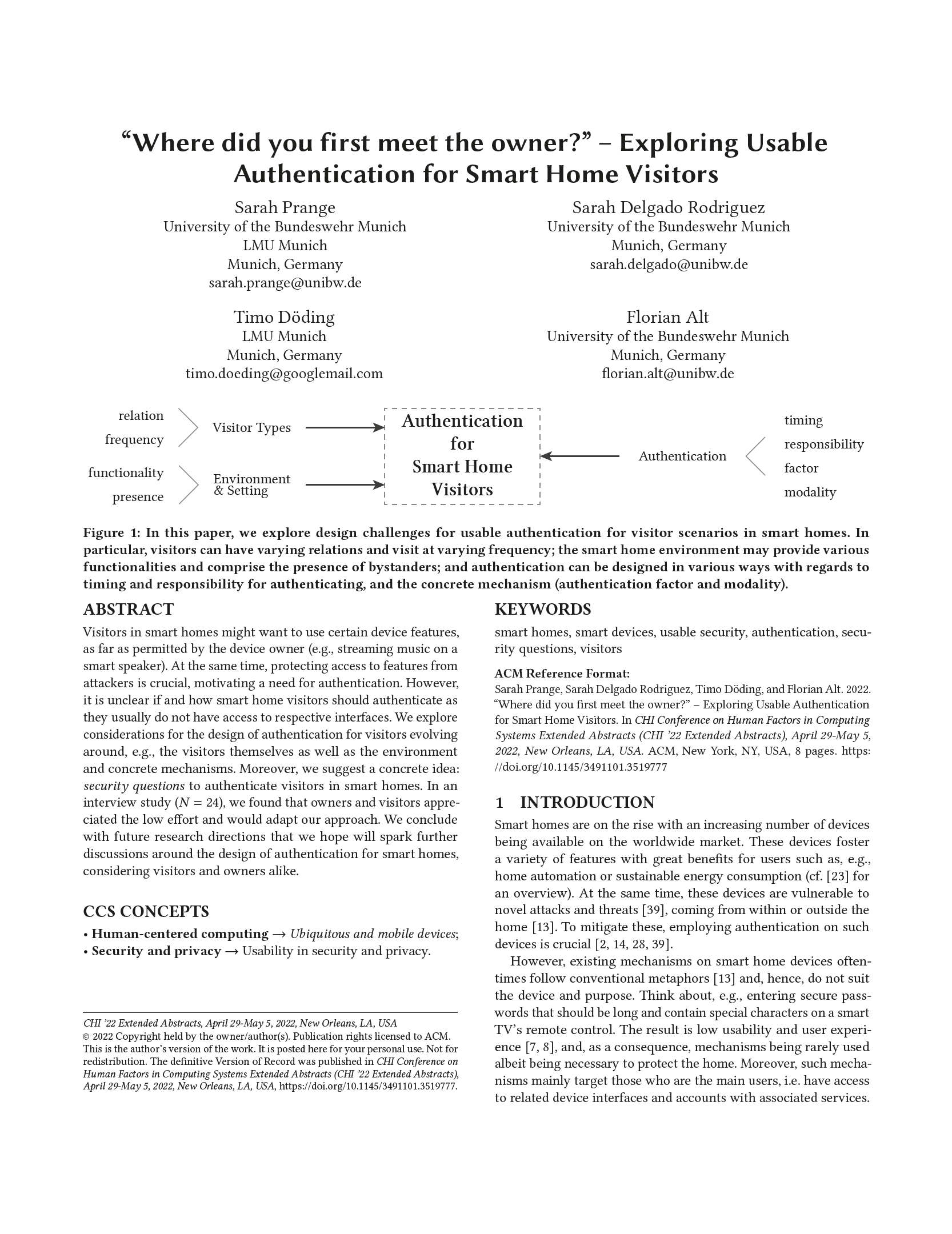

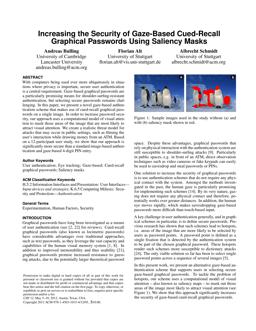

Insbesondere arbeiten wir an sogenannten kontext-sensitiven Authentifizierungsverfahren und erforschen die Bedrohungen, welche durch neuartige Technologien entstehen.