WebAuthn: Zugangsdaten sicher mit Security Keys delegieren

28 September 2022

Am Forschungsinstitut CODE laufen derzeit etwa 40 Projekte aus verschiedenen Forschungsgebieten in den Bereichen IT-Sicherheit, Quantentechnologien und Smart Data. Im Interview erklären die beteiligten Forscherinnen und Forscher ihre Arbeit sowie mögliche praktische Anwendungsfälle. Heute: Prof. Dr. Mark Manulis über seine Forschung im Bereich der WebAuthn.

Der 2019 entwickelte Programmierschnittstellen-Standard „WebAuthn“ soll die Identifikation in Webdiensten sowohl sicherer als auch benutzerfreundlicher machen und Passwörter langfristig ablösen. Bei der Identifikation mittels WebAuthn werden unter anderem Hardware-Token, sogenannte Security Keys, verwendet, deren möglicher Verlust eines der größten Sicherheitsrisiken in diesem Kontext darstellt. Bereits 2020 forschte die Gruppe von Prof. Manulis – damals noch am Surrey Center for Cybersecurity – gemeinsam mit Ingenieuren der Firma Yubico an einer Lösung für dieses Problem: Ein sicheres Backup von WebAuthn-Zugangsdaten auf Basis eines kryptographischen Kerns namens Asynchronous Remote Key Generation (ARKG). Nun gibt es neue Entwicklungen, die in einem Paper auf der bekannten Konferenz ESORICS 2022 vom 26. bis zum 30. September in Kopenhagen vorgestellt wurden.

Herr Prof. Manulis, erklären Sie bitte noch einmal kurz, welche Vorteile WebAuthn und Security Keys bieten – aber auch, welche Probleme es bei der Nutzung im Alltag gibt: Was passiert zum Beispiel, wenn ich einen Token verliere oder einem Freund aus der Ferne Zugriff auf ein bestimmtes Konto geben möchte?

WebAuthn ist ein relativ neuer Standard für die Webauthentisierung von Nutzern und seine Verbreitung hat in letzter Zeit massiv zugenommen. Anders als weniger sichere Authentisierungsmethoden, wie etwa Passwörter oder Einmalcodes, setzt WebAuthn auf digitale Signaturen. Durch WebAuthn wird zudem die Privatheit der Nutzer verbessert – für jedes Webkonto wird ein unabhängiges Schlüsselpaar verwendet, somit können unterschiedliche Webkonten eines Nutzers nicht miteinander verlinkt werden. Die kryptographischen Schlüsselpaare des Nutzers für seine Webkonten werden durch Security Keys verwaltet. Ein Verlust würde den Nutzer aus seinen Konten aussperren.

Nach der Entwicklung einer standardkonformen Lösung basierend auf dem ARKG im Jahr 2020 hat meine Gruppe nun ein weiteres Problem angepackt, nämlich wie man den Zugriff auf eigene Webkonten mittels WebAuthn an andere Personen delegieren kann, ohne die Sicherheits- und Privatheitseigenschaften des Standards einzubüßen. Ein Problem besteht darin, dass die andere Person womöglich überhaupt kein eigenes Webkonto beim gleichen Webdienst besitzt. Und, anders als bei Passwörtern, die man im Notfall teilen könnte, können die kryptographischen Schlüssel aus Sicherheitsgründen weder exportiert noch geteilt werden. Wir haben nun einen Weg gefunden, dieses Problem mit Hilfe von kryptographischen Methoden elegant zu lösen. Das Schöne daran ist, dass unsere Ansätze modular auf ARKG aufbauen und somit keine Änderungen des Standards erfordern.

Welche Lösung bietet Asynchronous Remote Key Generation (ARKG) hier konkret und woran forschen Sie und Ihre Gruppe in diesem Zusammenhang seit einigen Jahren?

ARKG ist ein kryptographisches Protokoll, mit dem ein kryptographisches Schlüsselpaar – bestehend aus einem geheimen und einem öffentlichen Schlüssel – asynchron durch verschiedene Parteien erzeugt werden kann. Dabei wird zunächst durch eine Partei der öffentliche Schlüssel generiert aus dem die zweite Partei später einen passenden geheimen Schlüssel berechnen kann. Der geheime Schlüssel kann nur von dieser Partei ermittelt werden und nicht etwa von der Partei, die den öffentlichen Schlüssel erzeugt hat. Das ist eine neuartige Methode für die Erzeugung von kryptographischen Schlüsselpaaren. Zudem haben wir bewiesen, dass solche Schlüsselpaare ohne Sicherheitsrisiken in herkömmlichen Signatur- und Verschlüsselungsverfahren eingesetzt werden können. In unserer Forschung versuchen wir nun, neue ARKG-Konstruktionen zu erarbeiten sowie die Eigenschaften des Verfahrens und seinen Einsatz in kryptographischen Anwendungen auszuweiten. Unsere Arbeit bei der ESORICS 2022 zeigt, dass ARKG auch für die Delegierung von Zugriffsrechten in WebAuthn eingesetzt werden kann.

Wie genau konnten Sie das Verfahren erweitern?

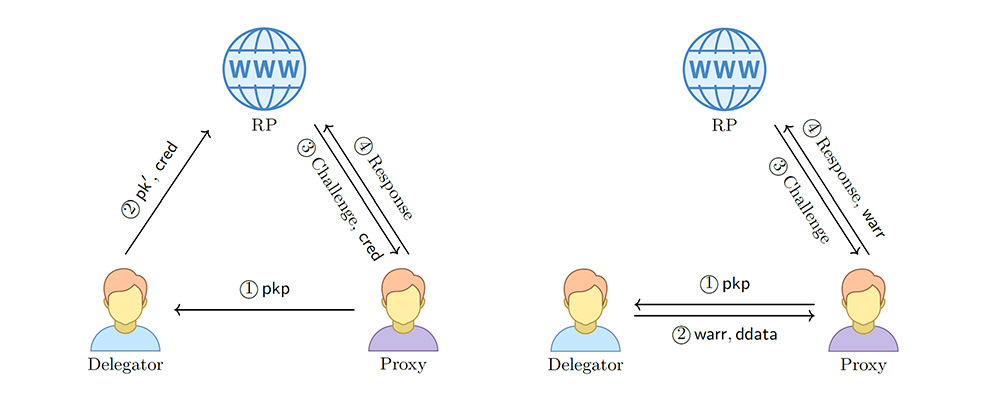

Aktuell haben wir mit Hilfe von ARKG zwei Ansätze zur Delegierung von Zugriffsrechten in WebAuthn erarbeitet. Beim ersten Ansatz (im Bild links) konfiguriert der Besitzer bzw. die Besitzerin des Webkontos die Zugriffsrechte direkt beim Webdienst. Dabei werden bestimmte kryptographische Zugangsdaten – ein durch ARKG erzeugter öffentlicher Signaturschlüssel sowie Hilfsdaten – durch den Security Key der Besitzenden beim Webdienst hochgeladen. Beim Fernzugriff der berechtigten Person werden diese Zugangsdaten durch den Security Key der Person verarbeitet, um den passenden geheimen Signaturschlüssel zu berechnen und die Signatur für den Zugriff zu erstellen. Der zweite Ansatz (im Bild rechts) sieht vor, dass die Zugangsdaten direkt an den Security Key der anderen Person weitergeleitet werden, ohne dass der Besitzer oder die Besitzerin diese beim Webdienst hochladen muss. Dafür haben wir mit Hilfe von ARKG eine neue Art von Proxy-Signaturen konstruiert, welche gegenüber früheren Proxy-Signaturen zusätzliche Privatheitseigenschaften bietet.

Erste Forschungsergebnisse zu dieser Verschlüsselungsmethode haben Sie bereits 2020 in Zusammenarbeit mit dem schwedisch-amerikanischen Unternehmen Yubico veröffentlicht. Welche Vorteile bieten solche Kooperationen aus Ihrer Sicht gerade für universitäre Forschungseinrichtungen?

Forschungskooperationen mit führenden Technologieunternehmen wie Yubico bringen enorme Vorteile, denn dadurch versteht man besser, welche Probleme derzeit existieren und welche Lösungsansätze hierfür mehr oder weniger geeignet sind. Insbesondere für anwendungsorientierte Forschende, die an ‚real-world problems‘ arbeiten wollen, bringen solche Kooperationen zusätzliche Ideen, sowie Möglichkeiten eigene Forschungsergebnisse schneller in die Praxis umzusetzen. Viele Technologieunternehmen sind zudem bei diversen Standardisierungsgremien aktiv und versuchen diese Ergebnisse in Technologiestandards umzuwandeln.

Inwiefern fügt sich die Forschung zur WebAuthn in die Ausrichtung und Schwerpunkte Ihres neuen Labs PACY am FI CODE ein?

Am PACY-Lab forschen wir generell an neuen kryptographischen Verfahren und Protokollen zum Schutz der Sicherheit und Privatheit. Daher passt die Arbeit rund um ARKG und seinen Anwendungen gut ins Profil des Labs und des FI CODE. Wir haben zudem eine langjährige Forschungsexpertise rund um Authentisierungs-, Verschlüsselungs- und Schlüsselmanagementprotokolle mit zusätzlichen Funktionalitäten und Eigenschaften. WebAuthn ist ein aktuelles Forschungsthema und wir versuchen mit unserer Arbeit einen Beitrag zur Verbreitung des Protokolls und Erweiterung seiner Funktionalität zu leisten.

Ein Blick in die Zukunft: Welche Herausforderungen wird es für die Kryptographie und damit auch für die sichere Authentifizierung geben? Stichwort Quantencomputing…

Viele Authentisierungsprotokolle setzen auf Kryptographie mit öffentlichem Schlüssel. Es ist bekannt, dass künftige Quantencomputer die Sicherheit der heute vielfältig eingesetzten und standardisierten kryptographischen Verfahren mit öffentlichem Schlüssel brechen werden. Es gibt bereits neue Verfahren, deren Sicherheit gegenüber den Quantencomputern als resistent angenommen wird. Das National Institute of Standards and Technology (NIST) hat in diesem Sommer eine Liste von solchen kryptographischen Algorithmen veröffentlicht, die in den kommenden Jahren standardisiert werden sollen.

In der Forschung wird seit langem an neuen kryptographischen Verfahren gearbeitet, die eine solche Resistenz aufweisen. Auch am PACY-Lab beschäftigen wir uns mit solchen Verfahren. Wir haben sogar passende ARKG-Konstruktionen erarbeitet, mit deren Hilfe man Schlüsselpaare für die von NIST vorgeschlagenen Signatur- und Verschlüsselungsverfahren asynchron erzeugen kann. Diese Arbeit ist noch nicht veröffentlicht.

Eine weitere Entwicklung kommt durch die zunehmende Dezentralisierung von Authentisierungs- und Schlüsselmanagementprotokollen, oft vorangetrieben durch die Entwicklungen in Blockchain-Technologien. Diese Protokolle erfordern einen verteilten Ansatz zur Erzeugung von Schlüsseln, Berechnung von Signaturen usw. Wie man solche verteilten Verfahren sicher und effizient realisieren kann, ist zurzeit ebenfalls Gegenstand der Forschung. Auch in Bezug auf WebAuthn und ARKG arbeiten wir an passenden verteilten Authentisierungs- und Schlüsselmanagementverfahren.

Prof. Dr. Mark Manulis ist seit 2022 Professor für Privacy am FI CODE. Zuvor war er Head of Department an der Fakultät für Informatik an der University of Surry (Großbritannien). Er forscht an Privatheit schützenden Technologien unter Verwendung von modernen kryptographischen Verfahren und Methoden. Weitere Informationen über die Professur für Privacy und das Privacy and Applied Cryptography (PACY)-Lab von Prof. Manulis finden Sie auf der Webseite der Forschungsgruppe.

>> Download des auf der ESORICS 2022 vorgestellten Papers „Unlinkable Delegation of WebAuthn Credentials“: https://eprint.iacr.org/2022/303

Teaserbild: © UniBw M/Siebold

Grafik: ©FI CODE/Manulis